Le candidat républicain, ancien président des États-Unis, Donald Trump, a été victime de l’attaque d’un cinglé, un jeune de 20…

Lire la suite »attaque

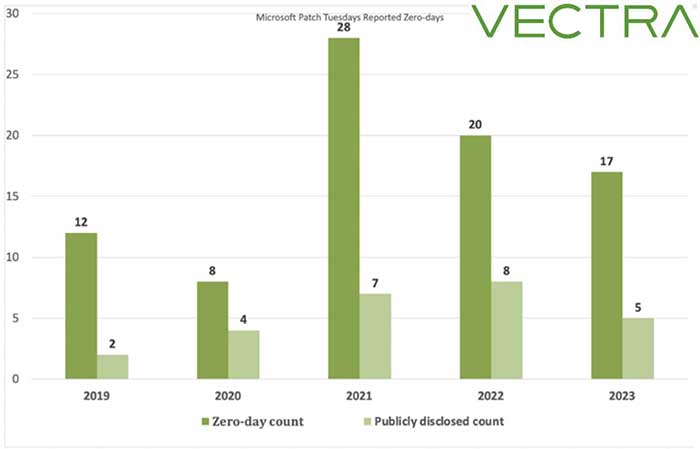

Vectra AI, Inc., spécialiste dans la détection, l’investigation et la réponse aux attaques hybrides, annonce aujourd’hui l’extension de la plateforme…

Lire la suite »L’intelligence artificielle en complément des solutions de prévention peut détecter le comportement trahissant la présence d’un attaquant. Ceci permet alors…

Lire la suite »La durée médiane de présence d’un attaquant sur le réseau de sa victime (DWELL time) tombe à un peu plus…

Lire la suite »Confrontées à des cyber-attaques de plus en plus nombreuses, les organisations érigent désormais des murs de plus en plus hauts.…

Lire la suite »De nouvelles recherches sur le projet DDosia du groupe de pirates pro-russe NoName(057)16 ont été publiées sur le blog d’Avast…

Lire la suite »Les TPE et les PME sont aujourd’hui confrontées à une augmentation sans précédent des attaques cyber. La raison ? Leur…

Lire la suite »Vectra AI, le spécialiste de la détection et de la réponse aux menaces dans le cloud hybride pilotées par l’Intelligence…

Lire la suite »« L’attaque et la fuite de données signalées par ID-ware devraient alerter les organisations et les gouvernements aux Pays-Bas et…

Lire la suite »Vectra AI, spécialiste de la détection et de la réponse aux menaces pilotées par l’IA pour les entreprises hybrides et…

Lire la suite »