Uber annonce avoir été la cible d’une cyberattaque

Bastien Dubuc, Country Manager France chez Avast

Se faisant passer pour un membre du Service IT d’Uber, un jeune hacker d’à peine 18 ans a incité un employé à lui transmettre ses codes d’accès à la messagerie d’entreprise Slack, utilisée par le géant du VTC. Le jeune pirate aurait alors affirmé avoir pénétré d’autres systèmes internes, et ainsi accédé à des informations sensibles.

Se faisant passer pour un membre du Service IT d’Uber, un jeune hacker d’à peine 18 ans a incité un employé à lui transmettre ses codes d’accès à la messagerie d’entreprise Slack, utilisée par le géant du VTC. Le jeune pirate aurait alors affirmé avoir pénétré d’autres systèmes internes, et ainsi accédé à des informations sensibles.

Cette cyberattaque se démarque par son manque de sophistication informatique : nul besoin pour le pirate d’avoir développé un logiciel malveillant surpuissant, il a tout simplement menti et profité de la vulnérabilité d’un employé pour l’inciter à divulguer des informations privées.

Le Smishing : une arnaque sociale

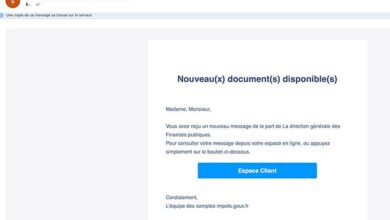

Cette attaque de type « Smishing » (la version SMS du « phishing », hameçonnage), est l’une des arnaques les plus anciennes et les plus connues. Il s’agit de fraudes de télécommunications (mail, sms, messagerie, …) qui utilisent des techniques dites « d’ingénierie sociale » pour obtenir des données confidentielles de la part des victimes. Ces attaques d’ingénierie sociale tirent parti de la vulnérabilité humaine : dans toute chaîne de sécurité, le maillon faible est en général l’élément humain, car il est sensible à toutes sortes de tactiques de manipulation.

Directeur informatique, comptable, et même PDG : les hackers n’hésitent pas à usurper l’identité de cadres supérieurs pour soutirer des informations de paiement ou confidentielles à des employés. L’approche est plus ou moins élaborée selon le degré d’inventivité de l’arnaqueur !

Prévenir plutôt que guérir

« De tous temps, les premières failles exploitées par les criminels ont été les sentiments humains, et ils continuent de l’être. Empathie, confiance, amour, culpabilité, etc. sont des leviers importants pour eux » explique Bastien Dubuc, Country Manager France chez Avast, leader mondial de la sécurité et de la confidentialité en ligne. « Parce qu’elles ne profitent d’aucunes failles et s’appuient considérablement sur les sentiments humains, ces attaques d’ingénierie sociale sont difficilement contournables uniquement par des solutions informatiques. La solution préventive demeure l’échange : l’employé et l’employeur doivent collaborer et communiquer sur des règles qui peuvent sembler évidentes, mais qui doivent devenir systématiques ».

Parmi ces règles et conseils, voici les plus importants :

Créer une relation solide avec ses employés et les informer de l’impossibilité de leur demander un quelconque montant (ou une quelconque information sensible par mail ou téléphone), quelle que soit la situation : se connaitre mutuellement est important.

Être suspicieux : il convient d’être extrêmement prudent, surtout lors de demandes inhabituelles (demandes subites, tardives, urgentes, etc.). En cas de doute, il est préférable d’appeler la personne sur son téléphone habituel pour vérifier que la demande est légitime.

Imposer un process de vérification des paiements, des achats, de transmission des informations sensibles, afin qu’une multitude de vérifications soient apportées.